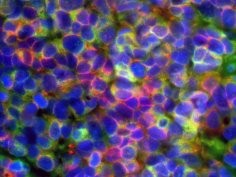

Nowotwory wysyłają sabotażystów, którzy paraliżują układ odpornościowy

5 kwietnia 2019, 10:04Uczeni z Uniwersytetu Kalifornijskiego w San Francisco dokonali niespodziewanego odkrycia, które może wyjaśnić, dlaczego wiele nowotworów nie reaguje na nowoczesne leki z klasy inhibitorów punktów kontrolnych.

Zagrożenie wykryte w 30 minut

12 sierpnia 2008, 11:52Nowa technika umożliwiająca szybkie wykrycie jednej z najgroźniejszych toksyn, rycyny, została opracowana przez specjalistów z Uniwersytetu Kalifornijskiego. Metoda może znaleźć zastosowanie przede wszystkim w dziedzinie walki z bioterroryzmem.

Antybiotykooporność jak terroryzm, powodzie i wybuchy wulkanów

24 stycznia 2013, 16:26Profesor Dame Sally Davies, naczelna lekarz Wielkiej Brytanii, zaproponowała, by do National Risk Register of Civil Emergencies (NRR - Narodowy spis zagrożeń cywilnych) dopisano problem antybiotykooporności nabywanej przez kolejne szczepy bakterii. Jej zdaniem, może to spowodować podobne problemy jak znajdujące się w spisie epidemia grypy, katastrofalne powodzie na wybrzeżach, duże erupcje wulkanów za granicą czy atak terrorystyczny na dużą skalę.

USA śledzą wszystkich?

7 czerwca 2013, 09:15Skandal związany z inwigilacją na wielką skalę zatacza coraz szersze kręgi. Amerykańska prasa twierdzi, że w ramach programu PRISM NSA ma dostęp do danych o użytkownikach i klientach Apple'a, Microsoftu, Facebooka, Google'a, Skype'a, Yahoo, YouTube'a, AOL, PalTalk i wielu innych

Więcej cenzury w internecie?

12 stycznia 2015, 10:40W odpowiedzi na atak terrorystyczny na redakcję pisma Charlie Hebdo, ministrowie spraw wewnętrznych 12 krajów UE opowiedzieli się za zwiększeniem cenzury w internecie

Mobilna Platforma Kryminalistyczna do wykorzystania w miejscu ataku terrorystycznego lub katastrofy

7 czerwca 2022, 10:58Polskie konsorcjum opracowało Mobilną Platformą Kryminalistyczną (MPK) do szybkiego zbierania i analizowania danych z miejsca ataku terrorystycznego czy katastrofy. Składa się ona z 6 modułów, które umożliwiają dokumentowanie miejsca zdarzenia, wykonanie badań biologicznych i daktyloskopijnych, analizy zabezpieczonych telefonów komórkowych i nagrań z monitoringu oraz rekonstrukcję zdarzeń na podstawie danych balistycznych.

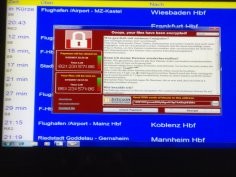

Po wielkim ataku Microsoft krytykuje NSA i CIA

15 maja 2017, 09:03Dwa dni po ataku na 200 000 komputerów, który wykonano za pomocą narzędzi opracowanych na podstawie robaka stworzonego przez NSA (National Security Agency), przedstawiciel Microsoft skrytykował działania rządowych agencji wywiadowczych

Dziury Meltdown i Spectre pozostaną z nami przez lata

5 stycznia 2018, 11:48Google poinformowało, że jego badacze pracujący w ramach Project Zero już przed kilku miesiącami odkryli głośne ostatnio dziury w procesorach i poinformowali o nich producentów chipów. Luka Meltdown występuje w układach Intela i ARM, a Spectre jest obecna w kościach wszystkich producentów.

Hakerzy mogą spowodować w mieście olbrzymie korki

7 marca 2018, 12:45Pięciu naukowców z University of Michigan przeprowadziło udany atak na prototypowy inteligentny system świateł drogowych, który od 2016 roku jest testowany przez amerykański Departament Transportu.

RAMpage zagraża urządzeniom z Androidem

2 lipca 2018, 11:28Niemal wszystkie urządzenia z Androidem sprzedane po roku 2012 są podatne na atak RAMpage. To odmiana znanego od co najmniej 3 lat ataku Rowhammer. Atak pozwala napastnikowi na przejęcie całkowitej kontroli nad urządzeniem ofiary.Rowhammer wykorzystuje fakt, że współczesne układy pamięci są bardzo gęsto upakowane

« poprzednia strona następna strona » 1 2 3 4 5 6 7 8 …